27٬000! هذا عدد الثغرات المكتشفة في الأنظمة المعلوماتية عام 2023. في مواجهة زيادة بنسبة 45% في ابتزازات الإنترنت التي تمس الشركات والإدارات، من الضروري الآن للمؤسسات الصغيرة والمتوسطة تعزيز أمنها السيبراني.

قد تُحدث عملية اقتحام ناجحة عواقب كارثية على الإنتاج والمبيعات وسمعة شركتك. وقد تضر أيضاً عملاءك في حال تسرب بياناتهم الخاصة والحساسة. لمواجهة هجمات محتملة، وتحديد نقاط الضعف، والامتثال للائحة حماية البيانات العامة (RGPD)، يُنصح بإجراء مراجعة للأمن السيبراني.

لماذا يعتبر تدقيق أمن المعلومات ضروريًا لشركتك الصغيرة أو المتوسطة؟

تمكنك مراجعة الأمن السيبراني من فحص بنيتك التحتية وممارساتك وأنظمتك لاكتشاف الثغرات قبل أن يستغلها مجرمو الإنترنت.

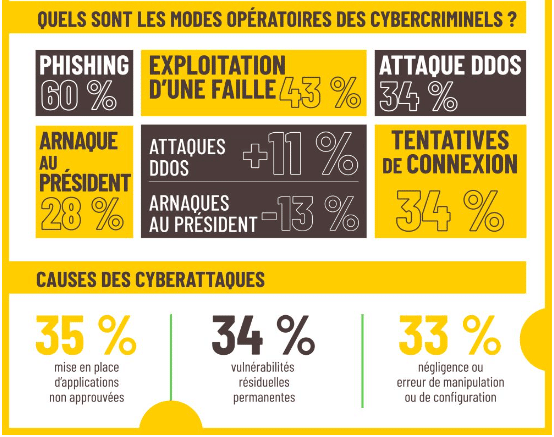

يشير الرسم البياني أدناه، بواسطة BPI France، إلى الطرق الرئيسية التي يستخدمها القراصنة:

يظل التصيد الاحتيالي (phishing) التهديد الأكثر شيوعاً بنسبة 60% من الهجمات، بينما تستغل 43% من الهجمات ثغرة غير مُصلحة. هذه الأرقام تبرز بوضوح أهمية مراجعة الأمان لتحديد هذه الثغرات وتصحيحها قبل أن تُستغل.

علاوة على ذلك، تبرز أسباب الهجمات الإلكترونية مثل استخدام تطبيقات غير معتمدة (35%)، والثغرات المتبقية (34%)، وأخطاء التكوين (33%)، ضرورة وجود إجراءات أمنية صارمة وإجراء اختبارات دورية.

كما أن نتائج المراجعة تساعدك ليس فقط على توقع التهديدات، بل أيضاً على التأكد من امتثالك لمتطلبات اللائحة العامة لحماية البيانات (RGPD)، ما يجنبك بذلك عقوبات جسيمة.

الخطوات الخمسة لإجراء تدقيق أمن المعلومات

لكي تكون المراجعة فعّالة يجب تنظيمها وبناؤها بعناية. باتباع الخطوات الخمس التالية تضمن ألا تغفل أي جانب مهم.

الخطوة 1: تحديد أهداف ونطاق التدقيق

الخطوة الأولى في تدقيق الأمن السيبراني هي تحديد أهدافك بوضوح. هل تسعى إلى تحديد ثغرات محددة؟ التحقق من الامتثال للائحة حماية البيانات (RGPD)؟ أم تقييم قدرة بنيتك التحتية على الصمود أمام هجوم سيبراني؟

بمجرد تحديد الهدف، اختر الأنظمة والشبكات والتطبيقات التي ستخضع للتحليل. كما حدد الأنظمة التي تحتاج إلى صيانة أمنية صيانة دورية.

بالنسبة لشركة صغيرة، قد يكون من المغري تقليص النطاق لتقليل التكاليف. ومع ذلك، تجنّب إهمال العناصر الأساسية مثل الوصول عن بُعد، وأجهزة الموظفين المحمولة، وأنظمة النسخ الاحتياطي، التي غالبًا ما تكون أهدافًا مفضلة للهجمات السيبرانية.

الخطوة 2: جمع المعلومات اللازمة

بعد تحديد النطاق، يبدأ تدقيق الأمن السيبراني بجمع معلومات مفصل. يشمل ذلك مراجعة الوثائق الموجودة (سياسات الأمن، مخططات الشبكة)، وإجراء مقابلات مع مسؤولي تكنولوجيا المعلومات، وملاحظة الممارسات المتبعة على أرض الواقع.

نصائحنا:

- تأكد من أن جميع سياسات الأمان محدثة وتعكس الممارسات الحالية.

- لا تهمل المقابلات مع الموظفين على جميع المستويات. فهم غالباً أول خطوط الدفاع ضد هجمات الصيد الاحتيالي، وممارساتهم اليومية قد تكشف عن ثغرات غير موثقة.

الخطوة 3: تحليل المخاطر وتحديد نقاط الضعف

وفقًا لـ استطلاع CESIN، تقول 65٪ من الشركات إن الهجمات السيبرانية أثرت على أعمالها، مع تعطّل الإنتاج لدى 24٪ منها. لتجنب هذه العواقب الضارة، يجب أن تفهم أين تكمن نقاط ضعفك وأن تضع أولوياتها بناءً على قدرتها التدميرية المحتملة.

للقيام بذلك، ابدأ برسم خريطة كل أصولك الرقمية: الخوادم، قواعد البيانات، التطبيقات، وما إلى ذلك. ثم قيّم كل عنصر لتحديد نقاط الضعف المحتملة، مع التركيز على نقاط الدخول الأكثر حساسية مثل الوصول عن بُعد والواجهات العامة.

الخطوة 4: اختبار أمن البنية التحتية

مرحلة الاختبار ضرورية للكشف عن الثغرات التي قد يفوتها تحليل المخاطر. هناك نوعان من الاختبارات مفيدان بشكل خاص للمؤسسات الصغيرة والمتوسطة:

1) فحص نقاط الضعف

هذا الاختبار الآلي يكتشف ثغرات الأمان في أنظمتك وبرامجك وشبكاتك. يعتبر فحص الثغرات أمرًا أساسيًا للمراقبة المستمرة، إذ يتيح اكتشاف وإصلاح الثغرات غير المرغوب فيها بسرعة.

على سبيل المثال، بعد إعداد بيئة خوادم جديدة، قد تستخدم شركة صغيرة حلاً مثل Nessus، أو OpenVAS، أو Intruder، أو Orca Security، أو Nuclei، للتأكد من أن أي تكوين خاطئ أو تحديث مفقود لا يعرض الخادم لمخاطر لا لزوم لها.

2) اختبارات الاختراق (Pentest)

يتضمن هذا النوع من الاختبارات محاكاة هجوم حقيقي على نظامك للكشف عن الثغرات التي قد يستغلها القراصنة. الأدوات المستخدمة غالبًا تشمل Metasploit، وهي منصة قوية تسمح باختبار وتأكيد الثغرات عبر الاستغلال، أو Burp Suite لاختبار أمن تطبيقات الويب.

على سبيل المثال، لنفترض أن متجرًا إلكترونيًا أجرى اختبار اختراق واكتشف أن نظام إدارة المحتوى الخاص به يحتوي على ثغرة حرجة تسمح بالوصول غير المصرح به. بفضل هذه المرحلة من تدقيق الأمن، يمكنه تصحيح هذا الخلل بسرعة وتجنب هجوم كان قد يؤدي إلى إغلاق مؤقت للموقع — سيناريو واجهته 22% من الشركات وفقًا لـ CESIN.

هاتان الفحصان مكملتان لبعضهما: حيث يوفر فحص الثغرات نظرة سريعة ومستمرة عامة، فإن اختبارات الاختراق تغوص أعمق لتقييم متانة دفاعاتكم أمام سيناريوهات هجوم محددة.

الخطوة 5: توثيق النتائج ووضع خطة عمل

بعد اختبارات الأمن، حان الوقت لتوثيق النتائج، في ملف PDF أو مستند Word مثلاً، لضمان سهولة الوصول إليها.

يجب أن يتضمن هذا الملف تحليلًا تفصيليًا للثغرات المكتشفة، وتقييمًا للمخاطر المرتبطة، و توصيات لإصلاحهاومع ذلك، فإن هذا التوثيق لا يكفي بمفرده؛ يجب تحويله إلى خطة عمل ملموسة!

تتوجّه هذه خارطة الطريق أساسًا إلى فريق تكنولوجيا المعلومات، ومسؤولي أمن المعلومات، والإدارة، ويجب أن:

- أولِ الإصلاحات حسب مستوى الخطر.

- تفصيل الإجراءات الواجب اتخاذها.

- تحديد الموارد اللازمة.

- تعيين المسؤوليات.

- وضع جدول زمني للتنفيذ.

أخيرًا، يجب متابعة كل إجراء تصحيحي وتقييمه للتأكد من فعاليته.

نصيحتنا الأخيرة لإجراء تدقيق للأمن السيبراني

التدقيق في أمن المعلومات ليس إجراءً لمرة واحدة، بل هو عملية مستمرة. بعد تنفيذ الإجراءات التصحيحية، من المهم جدولة متابعات منتظمة للتحقق من فعالية الحلول المطبقة.

بالنسبة لمقاولة صغيرة أو متوسطة، قد تبدو أمنية المعلومات معقدة، لكنها تضمن استمرارية النشاط التجاري. لإجراء تدقيق مفصّل ومكيّف مع احتياجاتك وميزانيتك، استعن بـ مستشار أمن سيبراني على Codeur.com.