¡27.000! Es el número de vulnerabilidades descubiertas en los sistemas informáticos en 2023. Ante un aumento del 45 % de las ciberextorsiones que afectan a empresas y administraciones, es urgente que las microempresas y pymes refuercen su ciberseguridad.

Una intrusión exitosa puede tener consecuencias desastrosas en la producción, las ventas y la imagen de su empresa. Incluso puede perjudicar a sus clientes si se filtran datos privados y sensibles. Para anticipar posibles ataques, identificar sus fallos y cumplir con el RGPD, se recomienda realizar una auditoría de ciberseguridad.

¿Por qué una auditoría de ciberseguridad es indispensable para su PYME?

Una auditoría de ciberseguridad le permite examinar a fondo su infraestructura, sus prácticas y sus sistemas para detectar vulnerabilidades antes de que sean explotadas por ciberdelincuentes.

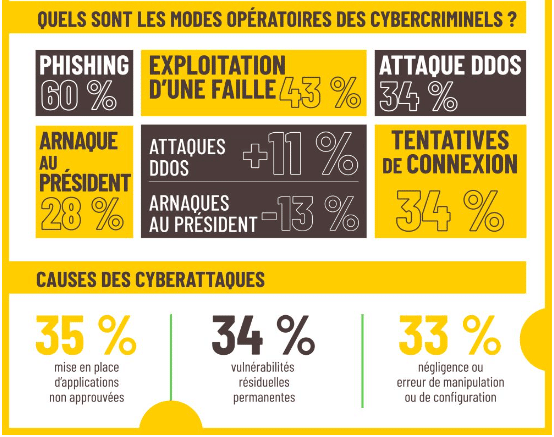

El gráfico siguiente, propuesto por BPI France, ilustra los principales métodos utilizados por los piratas:

El phishing, con el 60 % de los ataques, sigue siendo la amenaza más común, mientras que el 43 % de los ataques explotan una falla no corregida. Estas cifras muestran claramente la importancia de la auditoría de seguridad para identificar y corregir estas vulnerabilidades antes de que se aprovechen.

Además, las causas de los ciberataques, como el uso de aplicaciones no autorizadas (35 %), vulnerabilidades residuales (34 %) y errores de configuración (33 %), subrayan la necesidad de procedimientos de seguridad rigurosos y de pruebas periódicas.

Además, los resultados de la auditoría le ayudan no solo a anticipar las amenazas, sino también a asegurarse de que cumple con los requisitos del RGPD, evitando así duras sanciones.

Las 5 etapas para realizar una auditoría de ciberseguridad

Para que sea eficaz, esta auditoría debe estar meticulosamente organizada y estructurada. Siguiendo las cinco etapas siguientes, se asegurará de no olvidar ningún aspecto importante.

Paso 1: Definir los objetivos y el alcance de su auditoría

El primer paso de una auditoría de ciberseguridad es definir claramente sus objetivos. ¿Busca identificar fallos específicos? ¿Verificar el cumplimiento del RGPD? ¿O tal vez evaluar la resiliencia de su infraestructura frente a un ciberataque?

Una vez determinado el objetivo, seleccione los sistemas, redes y aplicaciones que serán analizados. Identifique también los sistemas que necesitan un mantenimiento de seguridad mantenimiento regular.

Para una pequeña empresa, es tentador limitar el perímetro para reducir costes. Sin embargo, evite descuidar elementos clave como los accesos remotos, los dispositivos móviles de los empleados y los sistemas de copia de seguridad, que a menudo son objetivos preferentes de los ciberataques.

Paso 2: Recopilar la información necesaria

Una vez definido el perímetro, la auditoría de ciberseguridad comienza con una recopilación exhaustiva de información. Esto incluye la revisión de los documentos existentes (políticas de seguridad, esquemas de red), entrevistas con los responsables informáticos y una observación in situ de las prácticas vigentes.

Nuestros consejos:

- Asegúrese de que todas las políticas de seguridad estén actualizadas y reflejen las prácticas actuales.

- No descuide las entrevistas con empleados de todos los niveles. A menudo son la primera línea de defensa contra los ataques de phishing, y sus prácticas diarias pueden revelar vulnerabilidades no documentadas.

Paso 3: Analizar los riesgos e identificar las vulnerabilidades

Según una encuesta del CESIN, el 65 % de las empresas declaran que los ciberataques han tenido un impacto en su negocio, con interrupciones de producción en el 24 % de ellas. Para evitar estas consecuencias perjudiciales, debe entender dónde se encuentran sus vulnerabilidades y priorizarlas según su potencial destructivo.

Para ello, empiece por cartografiar el conjunto de sus activos digitales: servidores, bases de datos, aplicaciones, etc. Luego evalúe cada elemento para identificar posibles debilidades, centrándose en los puntos de entrada más críticos, como los accesos remotos y las interfaces públicas.

Paso 4: Probar la seguridad de su infraestructura

La fase de pruebas es necesaria para identificar las fallas que el análisis de riesgos podría haber pasado por alto. Dos tipos de pruebas son particularmente útiles para las micro, pequeñas y medianas empresas:

1) Escaneo de vulnerabilidades

Esta prueba automatizada detecta las vulnerabilidades de seguridad en sus sistemas, software y redes. El escaneo de vulnerabilidades es esencial para una vigilancia continua, ya que permite detectar y corregir rápidamente puertas traseras inesperadas.

Por ejemplo, tras instalar un nuevo entorno de servidor, una PYME puede usar una solución como Nessus, OpenVAS, Intruder, Orca Security o Nuclei para asegurarse de que ninguna configuración errónea o actualización pendiente exponga el servidor a riesgos innecesarios.

2) Pruebas de penetración (Pentest)

Este tipo de prueba consiste en simular un ataque real contra su sistema para identificar las fallas que los hackers podrían explotar. Las herramientas utilizadas incluyen a menudo Metasploit, una plataforma potente que permite probar y validar vulnerabilidades mediante explotación, o Burp Suite para testar la seguridad de aplicaciones web.

Por ejemplo, imaginemos que una tienda en línea realiza un pentest y descubre que su sistema de gestión de contenidos (CMS) presenta una vulnerabilidad crítica que permite un acceso no autorizado. Gracias a esta fase de la auditoría de seguridad, puede corregir rápidamente esta anomalía y evitar un ataque que podría haber provocado el cierre temporal de su sitio; un escenario desgraciadamente sufrido por el 22 % de las empresas, según el CESIN.

Estos dos tipos de pruebas son complementarios: mientras que el escaneo de vulnerabilidades ofrece una visión general rápida y continua, las pruebas de penetración profundizan más para evaluar la solidez de sus defensas frente a escenarios de ataque específicos.

Etapa 5: Documentar los resultados y poner en marcha un plan de acción

Tras las pruebas de seguridad, es el momento de documentar los resultados, por ejemplo en un PDF o en un documento Word, para garantizar un acceso fácil.

Este archivo debe incluir un análisis detallado de las vulnerabilidades identificadas, una evaluación de los riesgos asociados y recomendaciones para corregirlasSin embargo, esta documentación no basta por sí sola; ¡hay que traducirla en un plan de acción concreto!

Esta hoja de ruta, dirigida principalmente al equipo de TI, a los responsables de seguridad informática y a la dirección, debe:

- Priorizar las correcciones según el nivel de riesgo.

- Detallar las medidas a tomar.

- Identificar los recursos necesarios.

- Asignar las responsabilidades.

- Establecer un calendario de implementación.

Por último, cada acción correctiva debe ser seguida y evaluada para asegurar su eficacia.

Nuestro último consejo para realizar una auditoría de ciberseguridad

Una auditoría de ciberseguridad no es una iniciativa puntual, sino un proceso continuo. Tras la implementación de las medidas correctivas, es importante planificar un seguimiento regular para verificar la eficacia de las soluciones implantadas.

Para una microempresa o PYME, la ciberseguridad puede parecer compleja, pero garantiza la continuidad de la empresa. Para realizar una auditoría a medida, adaptada a sus necesidades y a su presupuesto, recurra a un consultor en ciberseguridad en Codeur.com.