27 000! É o número de vulnerabilidades descobertas nos sistemas informáticos em 2023. Perante um aumento de 45% nas ciberextorsões que afetam empresas e administrações, é urgente para as TPE e PME reforçarem a sua cibersegurança.

Uma intrusão bem-sucedida pode ter consequências desastrosas na produção, nas vendas e na imagem da sua empresa. Pode até ser prejudicial para os seus clientes, em caso de fuga de dados privados e sensíveis. Para antecipar possíveis ataques, identificar as suas falhas e cumprir o RGPD, recomenda-se realizar uma auditoria de cibersegurança.

Por que uma auditoria de cibersegurança é indispensável para a sua PME?

Uma auditoria de cibersegurança permite-lhe analisar minuciosamente a sua infraestrutura, as suas práticas e os seus sistemas para detetar vulnerabilidades antes que sejam exploradas por cibercriminosos.

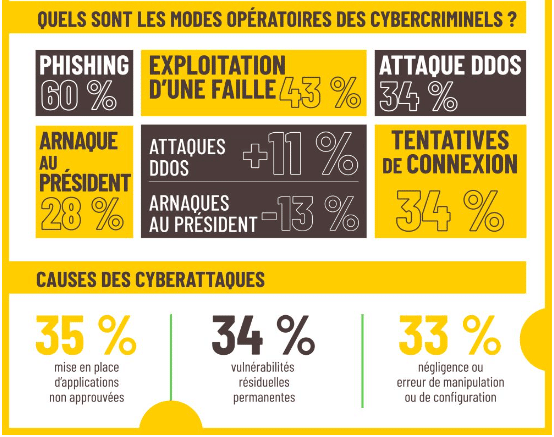

O gráfico abaixo, proposto pela BPI France, ilustra os principais métodos usados pelos cibercriminosos:

O phishing, com 60% dos ataques, continua a ser a ameaça mais comum, enquanto 43% dos ataques exploram uma falha não corrigida. Estes números demonstram claramente a importância da auditoria de segurança para identificar e corrigir essas falhas antes que sejam exploradas.

Além disso, as causas dos ciberataques, como a utilização de aplicações não aprovadas (35%), vulnerabilidades residuais (34%) e erros de configuração (33%), sublinham a necessidade de procedimentos de segurança rigorosos e de testes regulares.

Além disso, os resultados da auditoria ajudam não só a antecipar as ameaças, mas também a garantir que cumpre as exigências do RGPD, evitando assim pesadas sanções.

As 5 etapas para realizar uma auditoria de cibersegurança

Para ser eficaz, esta auditoria deve ser cuidadosamente organizada e estruturada. Seguindo as cinco etapas seguintes, assegura-se de não esquecer nenhum aspeto importante.

Etapa 1: Definir os objetivos e o perímetro da sua auditoria

A primeira etapa de uma auditoria de cibersegurança é definir claramente os seus objetivos. Procura identificar falhas específicas? Verificar a conformidade com o RGPD? Ou talvez avaliar a resiliência da sua infraestrutura face a um ciberataque?

Uma vez determinado o objetivo, selecione os sistemas, redes e aplicações que serão analisados. Identifique também os sistemas que necessitam de uma manutenção de segurança manutenção regular.

Para uma pequena empresa, é tentador limitar o perímetro para reduzir custos. No entanto, evite negligenciar elementos-chave como acessos remotos, dispositivos móveis dos colaboradores e sistemas de backup, que são frequentemente alvos preferenciais de ciberataques.

Etapa 2: Recolher as informações necessárias

Uma vez definido o perímetro, a auditoria de cibersegurança começa por uma recolha aprofundada de informação. Isso inclui a revisão dos documentos existentes (políticas de segurança, esquemas de rede), entrevistas com os responsáveis de informática e uma observação in loco das práticas em vigor.

Os nossos conselhos:

- Certifique-se de que todas as políticas de segurança estão atualizadas e refletem as práticas atuais.

- Não negligencie as entrevistas com funcionários de todos os níveis. Eles são frequentemente a primeira linha de defesa contra ataques de phishing, e as suas práticas diárias podem revelar vulnerabilidades não documentadas.

Etapa 3: Analisar os riscos e identificar as vulnerabilidades

Segundo uma inquérito do CESIN, 65% das empresas declaram que os ciberataques tiveram impacto no seu negócio, com perturbações na produção para 24% delas. Para evitar estas consequências negativas, deve compreender onde residem as suas vulnerabilidades e priorizá-las consoante o seu potencial destrutivo.

Para tal, comece por mapear o conjunto dos seus ativos digitais: servidores, bases de dados, aplicações, etc. Depois avalie cada elemento para identificar fraquezas potenciais, concentrando-se nos pontos de entrada mais críticos, como acessos remotos e interfaces públicas.

Etapa 4: Testar a segurança da sua infraestrutura

A fase de testes é necessária para identificar as falhas que a análise de risco pode ter deixado passar. Dois tipos de testes são particularmente úteis para micro e pequenas empresas:

1) Varredura de vulnerabilidades

Este teste automatizado deteta falhas de segurança nos seus sistemas, softwares e redes. O scan de vulnerabilidades é essencial para uma monitorização contínua, pois permite identificar e corrigir rapidamente portas abertas indesejadas.

Por exemplo, depois de instalar um novo ambiente de servidor, uma PME pode usar uma solução como Nessus, OpenVAS, Intruder, Orca Security ou Nuclei para garantir que nenhuma configuração errada ou atualização em falta exponha o servidor a riscos desnecessários.

2) Testes de penetração (Pentest)

Este tipo de teste consiste em simular um ataque real ao seu sistema para identificar as falhas que hackers poderiam explorar. As ferramentas usadas incluem frequentemente o Metasploit, uma plataforma poderosa que permite testar e validar vulnerabilidades através da exploração, ou o Burp Suite para testar a segurança de aplicações web.

Por exemplo, imaginemos que uma loja online realiza um pentest e descobre que o seu sistema de gestão de conteúdo (CMS) apresenta uma falha crítica que permite um acesso não autorizado. Graças a essa etapa da auditoria de segurança, pode corrigir rapidamente essa anomalia e evitar um ataque que poderia ter provocado o encerramento temporário do seu site — um cenário infelizmente verificado em 22% das empresas, segundo o CESIN.

Estes dois tipos de testes são complementares: enquanto a varredura de vulnerabilidades fornece uma visão geral rápida e contínua, os testes de penetração aprofundam-se para avaliar a robustez das suas defesas perante cenários de ataque específicos.

Etapa 5: Documentar os resultados e implementar um plano de ação

Após os testes de segurança, é hora de documentar os resultados, num PDF ou num documento Word, por exemplo, para garantir uma acessibilidade fácil.

Este ficheiro deve incluir uma análise detalhada das vulnerabilidades identificadas, uma avaliação dos riscos associados e recomendações para as corrigir. No entanto, essa documentação não é suficiente por si só; é preciso traduzi-la num plano de ação concreto!

Este roteiro, que se dirige principalmente à equipa de TI, aos responsáveis pela segurança informática e à direção, deve:

- Priorizar as correções conforme o nível de risco.

- Detalhar as medidas a tomar.

- Identificar os recursos necessários.

- Atribuir responsabilidades.

- Estabelecer um cronograma de implementação.

Por fim, cada ação corretiva deve ser acompanhada e avaliada para garantir a sua eficácia.

Nossa última dica para realizar uma auditoria de cibersegurança

Uma auditoria de cibersegurança não é uma iniciativa pontual, mas um processo contínuo. Após a implementação das medidas corretivas, é importante planear um seguimento regular para verificar a eficácia das soluções implementadas.

Para uma microempresa ou PME, a cibersegurança pode parecer complexa, mas é garante da perenidade de uma empresa. Para realizar uma auditoria à medida, adaptada às suas necessidades e ao seu orçamento, recorra a um consultor de cibersegurança no Codeur.com.